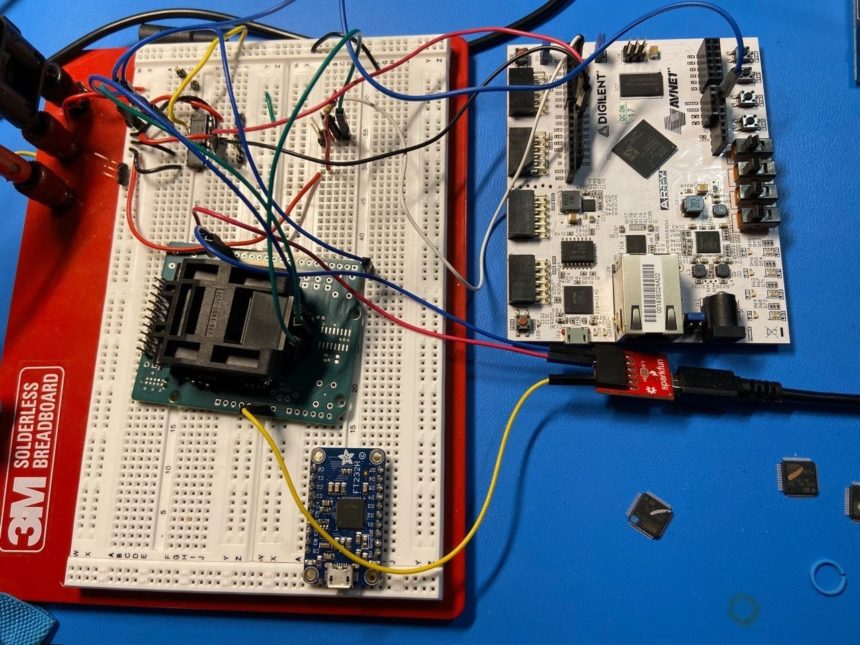

A Kraken tőzsde biztonsági csapatának sikerült feltörnie egy Trezor One és egy Trezor T típusú tárcát, és kinyernie belőlük a privát kulcsokat. A támadáshoz mindössze 15 percre és néhány tízezer forint értékű felszerelésre volt szükség.

A történtekre a hétvégén reagáltak a Trezornál is, amiből kiderült, hogy a tárcák STM32-es mikrochipjeinek a sebezhetőségét használhatták ki a tőzsde alkalmazottai, amivel elérhetővé váltak a memóriában titkosítva tárolt kódsorok.

[banner id=”77461″ caption_position=”bottom” theme=”default_style” height=”auto” width=”auto” show_caption=”1″ show_cta_button=”1″ use_image_tag=”1″]

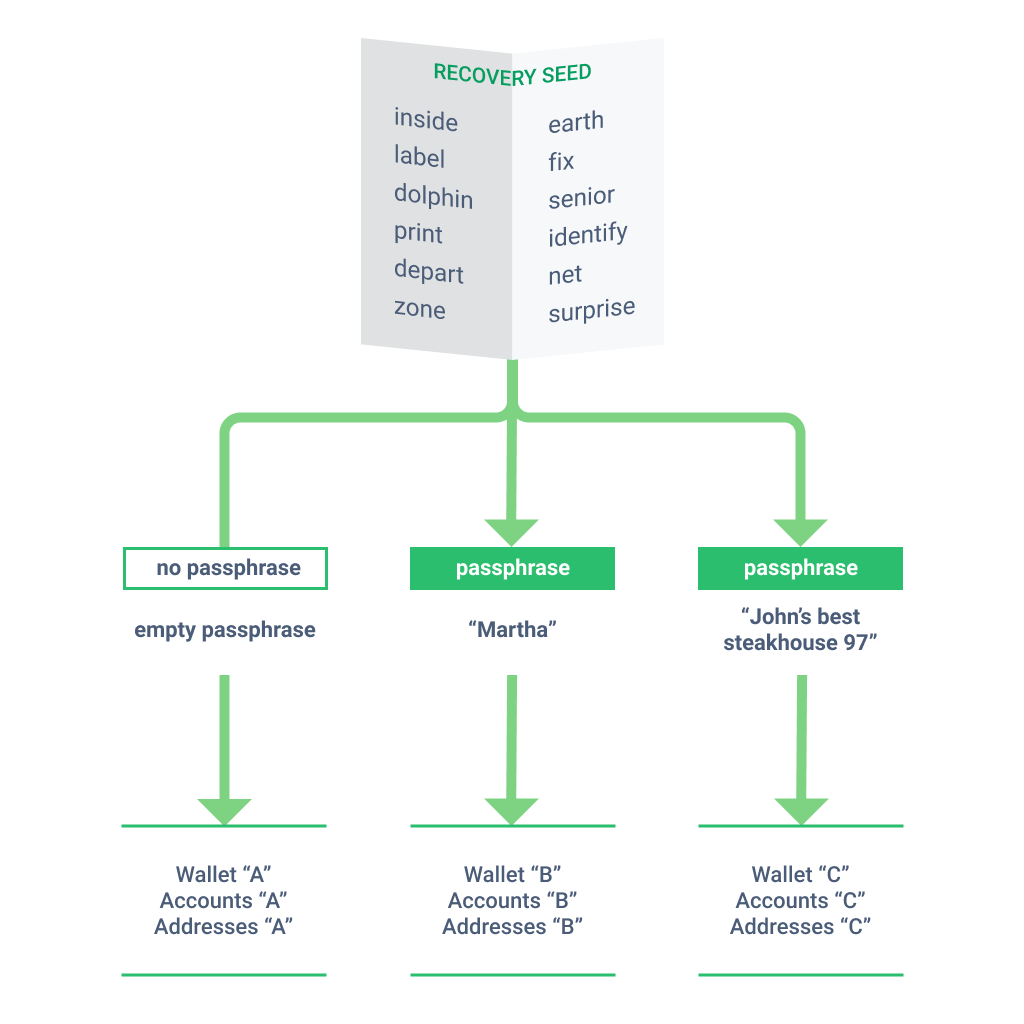

A Trezor szerint ez a fajta támadás csak akkor lehet sikeres, ha a támadó fizikailag is hozzáfér a tárcához és ha azon nincsen bekapcsolva a Passphrase védelem, vagyis a helyreállító seed kulcs és a PIN-kód mellett beállítható titkos jelszó. A tárca az online végrehajtott támadások ellenében továbbra is tökéletes védettséget biztosít.

A képen a passphrase működése látható, aminek beállításával ugyanahhoz a seed-hez, akár különböző biztonsági jelszavakkal ellátott, egymástól függetlenül működő tárcákat is hozzárendelhetünk.

Az “A” tárca nincs passphrase védelemmel ellátva, ezért a Kraken által publikált módszerrel feltörhető lenne. A “B” és a “C” tárcák más-más passphrase-zekkel vannak védve, ezért ezekhez már nem lehetne hozzáférni a támadás során, még akkor sem, ha azok ugyanabból a seedből lettek létrehozva, mint az “A” tárca. (A Trezor memóriájában nem kerülnek tárolásra a passphrase-ek, ezért azokat ki sem lehet nyerni onnan.)

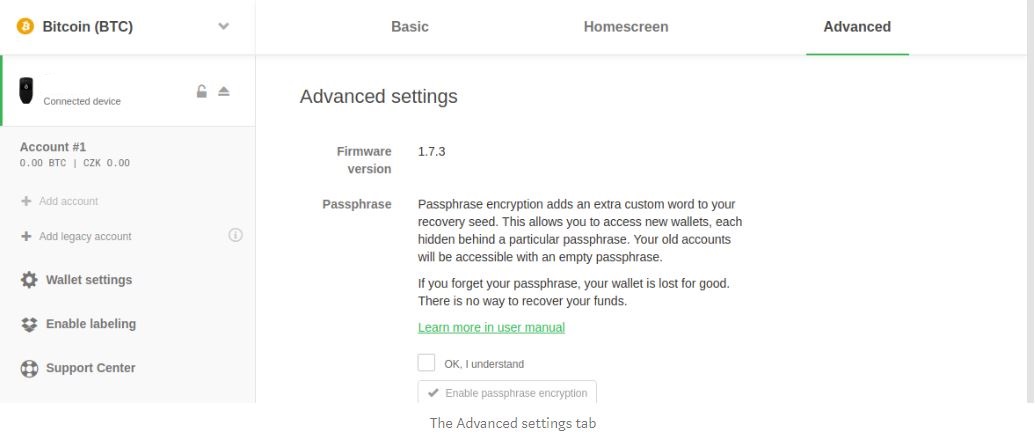

A passphrase-t a Trezor esetében mi magunk határozhatjuk meg. A kis- és nagybetű érzékeny jelszó maximum 50 karakter hosszúságú lehet, beállítására az Advanced menüpontban van lehetőség.